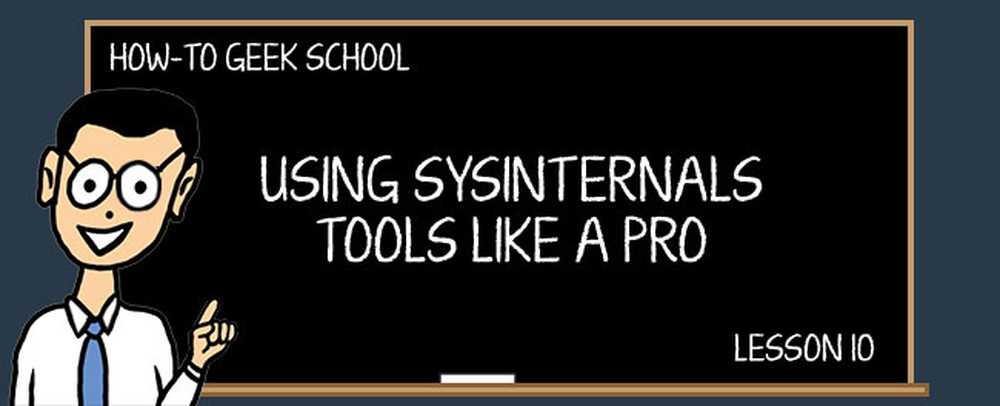

Загортання та використання інструментів разом

Ми в кінці нашої серії SysInternals, і прийшов час обернути все, говорити про всі маленькі утиліти, які ми не охопили через перші дев'ять уроків. У цьому наборі є безліч інструментів.

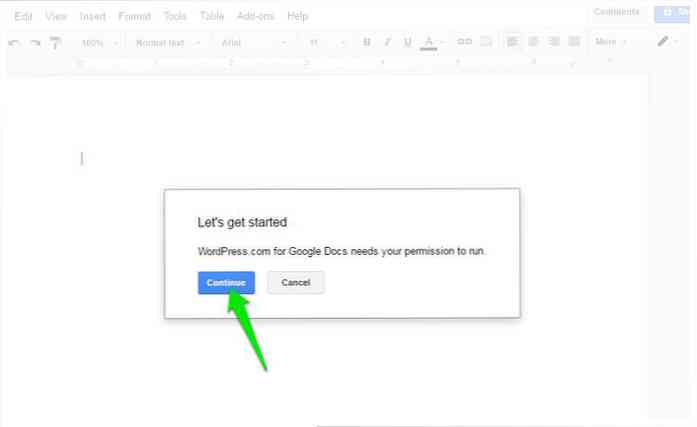

ШКОЛА НАВІГАЦІЇ- Які інструменти SysInternals і як ви їх використовуєте?

- Розуміння процесу Explorer

- Використання Process Explorer для усунення неполадок та діагностики

- Розуміння процесу моніторингу

- Використання процесу моніторингу для усунення неполадок і знайти реєстр хакі

- Використання Autoruns для роботи з запуску процесів і шкідливих програм

- Використання BgInfo для відображення системної інформації на робочому столі

- Використання PsTools для управління іншими комп'ютерами з командного рядка

- Аналіз і керування файлами, папками та дисками

- Загортання та використання інструментів разом

Ми навчилися використовувати Process Explorer для усунення непослідовних процесів у системі, а також Process Monitor, щоб побачити, що вони роблять під капотом. Ми дізналися про автозапуски, один з найпотужніших інструментів для боротьби зі шкідливими інфекціями, а також PsTools для керування іншими комп'ютерами з командного рядка.

Сьогодні ми охопимо інші утиліти, які можна використовувати для будь-яких цілей, починаючи від перегляду мережевих підключень до ефективних дозволів на об'єкти файлової системи..

Але спершу ми розглянемо гіпотетичний приклад сценарію, щоб побачити, як ви можете використовувати ряд інструментів разом, щоб вирішити проблему і провести дослідження щодо того, що відбувається.

Який інструмент слід використовувати?

Існує не завжди один інструмент для роботи - набагато краще використовувати їх разом. Ось приклад сценарію, який дасть вам уявлення про те, як ви можете вирішувати розслідування, хоча варто зауважити, що існує безліч способів з'ясувати, що відбувається. Це лише короткий приклад, який допомагає проілюструвати, і зовсім не є точним переліком кроків.

Сценарій: система працює повільно, підозрюється шкідливе програмне забезпечення

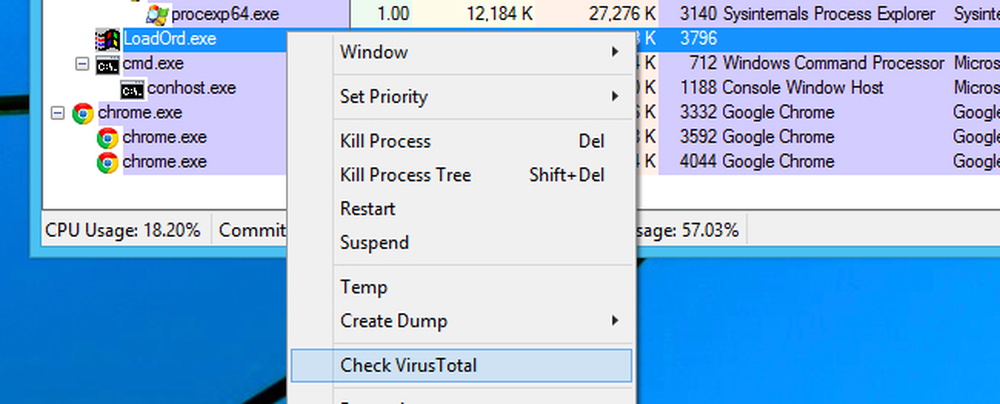

Перше, що ви повинні зробити, це відкрити Process Explorer і подивитися, які процеси використовують ресурси в системі. Після того, як ви визначили процес, ви повинні використовувати вбудовані інструменти в Process Explorer для перевірки того, що насправді є процес, переконайтеся, що він є легітимним, і, при необхідності, скануйте цей процес на віруси за допомогою вбудованої інтеграції VirusTotal.

Цей процес фактично є утилітою SysInternals, але якщо цього не було, ми б його перевірили.

Цей процес фактично є утилітою SysInternals, але якщо цього не було, ми б його перевірили. Примітка: якщо ви дійсно думаєте, що може бути шкідливе програмне забезпечення, часто корисно відключити або вимкнути доступ до Інтернету на цій машині під час усунення несправностей, хоча, можливо, спочатку потрібно виконати пошук у VirusTotal. Інакше зловмисне програмне забезпечення може завантажити більше шкідливого програмного забезпечення або надіслати більше інформації.

Якщо процес повністю легітимний, вбийте або перезапустіть процес порушення, і перетинайте пальці, щоб це була випадкова подія. Якщо ви більше не хочете, щоб цей процес почався, ви можете або видалити його, або скористатися автозапуском, щоб зупинити процес завантаження під час запуску.

Якщо це не вирішить проблему, настав час витягнути Process Monitor і проаналізувати процеси, які ви вже визначили, і зрозуміти, до чого вони намагаються отримати доступ. Це може дати вам підказки про те, що насправді відбувається - можливо, процес намагається отримати доступ до розділу реєстру або файлу, який не існує, або до нього немає доступу, або, можливо, він просто намагається захопити всі ваші файли і виконуйте безліч схематичних речей, таких як доступ до інформації, яка, ймовірно, не повинна, або сканування всього диска без поважної причини.

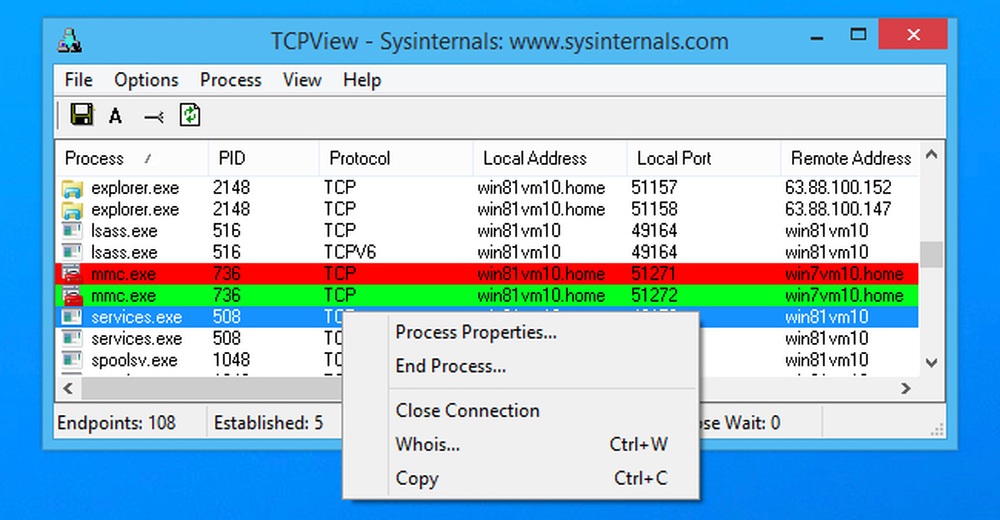

Крім того, якщо ви підозрюєте, що програма підключається до чогось, що не повинно бути, що є дуже поширеним у випадку шпигунських програм, витягніть утиліту TCPView, щоб перевірити, чи це так.

На цьому етапі ви, можливо, визначили, що цей процес є шкідливим програмним забезпеченням або в процесі crapware. У будь-якому випадку ви цього не бажаєте. Ви можете запустити процес видалення, якщо вони вказані у списку Uninstall Programs панелі керування, але багато разів вони не перелічені або не очищені належним чином. Це коли ви витягуєте автозапуски і знаходите кожне місце, яке додаток зачепило до автозапуску, і nuke їх звідти, а потім nuke всі файли.

Запуск повноцінної вірусної перевірки вашої системи також є корисним, але дозволяє бути чесним ... більшість crapware і spyware встановлюється, незважаючи на встановлені антивірусні програми. З нашого досвіду, більшість антивірусів з радістю повідомлять про «все ясно», поки ваш комп'ютер ледве може працювати через шпигунські програми та програмне забезпечення.

TCPView

Ця утиліта є відмінним способом побачити, які програми на вашому комп'ютері підключаються до того, які послуги по мережі. Більшість цієї інформації можна побачити в командному рядку за допомогою netstat або поховати в інтерфейсі Process Explorer / Monitor, але набагато простіше просто відкрити TCPView і подивитися, що підключається до.

Кольори у списку досить прості та схожі на інші утиліти - яскраво-зелений означає, що з'єднання просто з'явилося, червоний означає, що з'єднання закривається, а жовтий означає, що з'єднання змінено..

Ви також можете переглянути властивості процесу, завершити процес, закрити з'єднання або витягнути звіт Whois. Він простий, функціональний і дуже корисний.

Примітка: Коли ви вперше завантажуєте TCPView, ви можете побачити тонну підключень від [System Process] до різноманітних інтернет-адрес, але це зазвичай не є проблемою. Якщо всі з'єднання знаходяться в стані TIME_WAIT, це означає, що з'єднання закривається, і не існує процесу призначення з'єднання, тому вони мають бути присвоєні PID 0, оскільки немає PID, щоб призначити його.

Зазвичай це відбувається, коли ви завантажуєте TCPView після підключення до групи речей, але він повинен зникнути після закриття всіх з'єднань і відкрити TCPView відкритим.

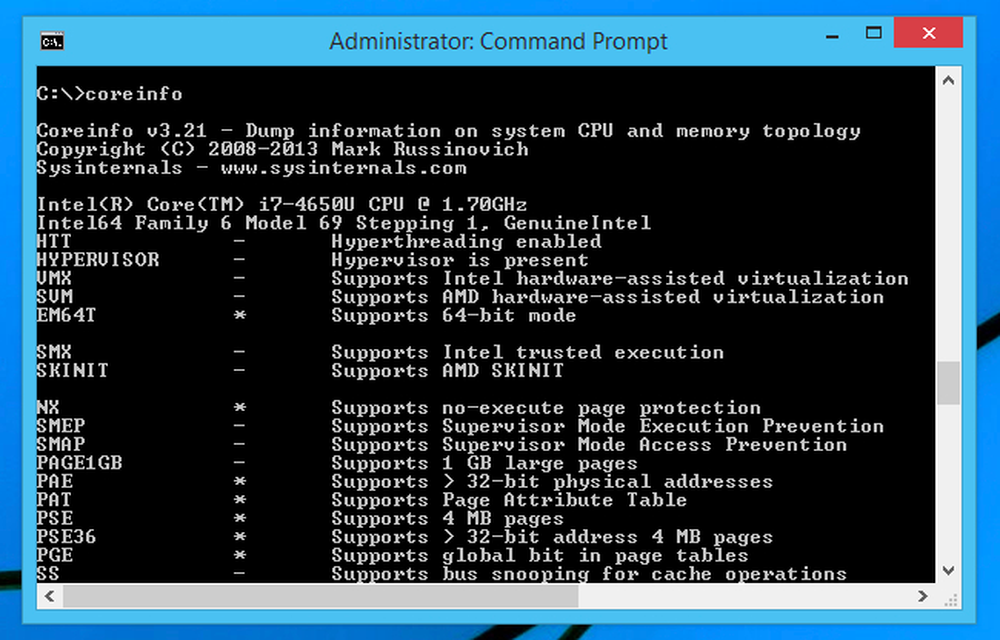

Coreinfo

Відображає інформацію про системний процесор і всі функції. Ви коли-небудь замислювалися, чи ваш процесор 64-бітний або підтримує апаратну віртуалізацію? Ви можете побачити все це і багато, багато іншого з утилітою coreinfo. Це може бути дуже корисним, якщо ви хочете побачити, чи може старший комп'ютер працювати з 64-розрядною версією Windows або ні.

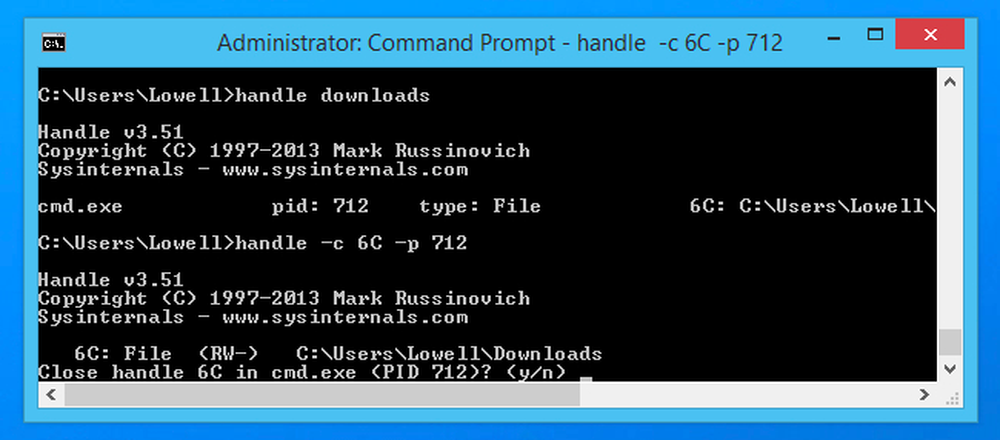

Ручка

Ця утиліта виконує те саме, що і Process Explorer - ви можете швидко знайти, щоб дізнатися, який процес має відкриту ручку, яка блокує доступ до ресурсу, або видалити ресурс. Синтаксис досить простий:

ручкою

І якщо ви хочете закрити ручку, ви можете використовувати шістнадцятковий код обробки (з -c) у списку, об'єднаному з ідентифікатором процесу (перемикач -p), щоб закрити його.

ручка -c -p

Це, напевно, набагато простіше використовувати Process Explorer для цього завдання.

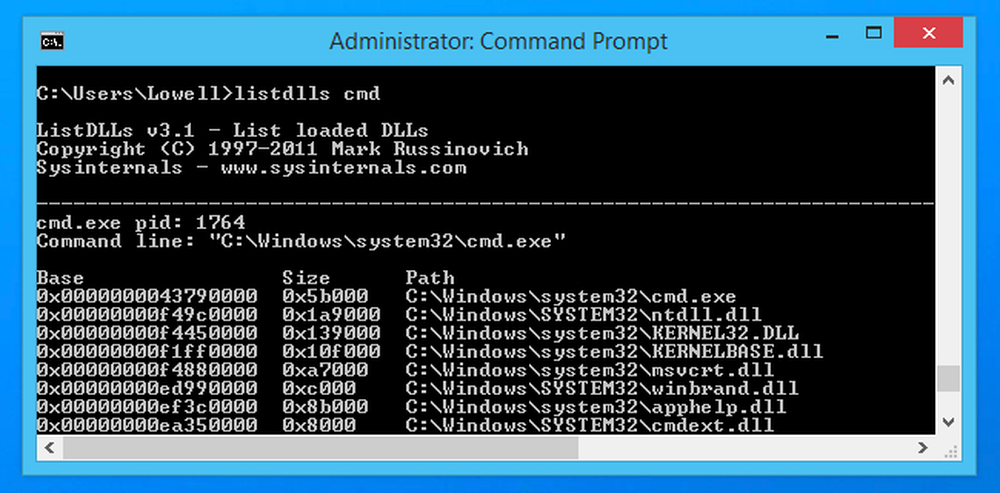

ListDlls

Так само, як Process Explorer, ця утиліта перераховує DLL, які завантажуються як частина процесу. Звичайно, це набагато простіше у використанні Process Explorer.

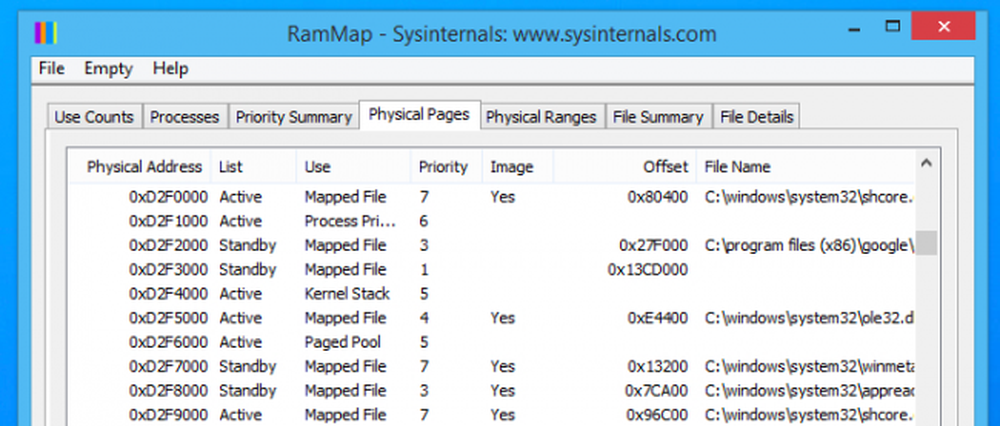

RamMap

Ця утиліта аналізує використання фізичної пам'яті, використовуючи різні способи візуалізації пам'яті, включаючи фізичні сторінки, де можна побачити розташування в оперативній пам'яті, яке кожен виконуваний файл завантажується в.

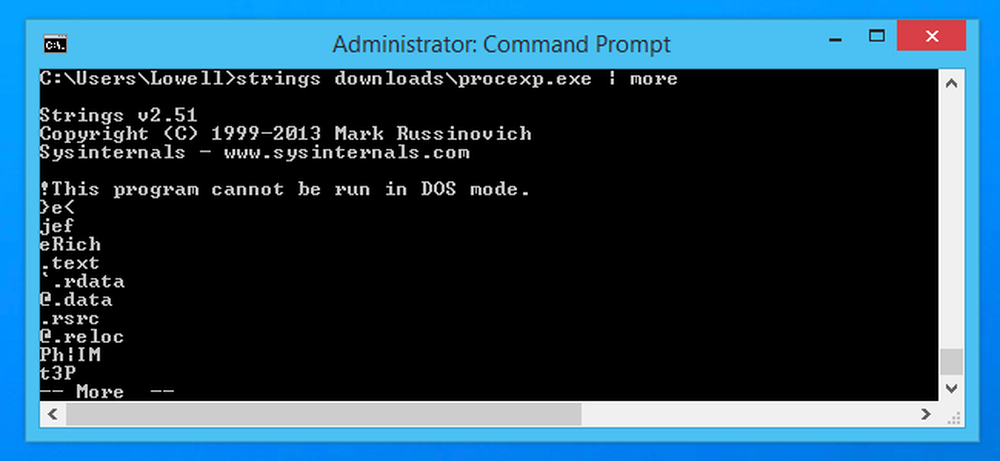

Струни знаходить текст, що читається людиною, у програмах і бібліотеках DLL

Якщо ви бачите дивний URL як рядок у певному пакеті програмного забезпечення, настав час хвилюватися. Як би ви побачили цю дивовижну рядок? Використання утиліти рядків з командного рядка (або використання функції в Process Explorer).

Наступна сторінка: Налаштування Auto Logon і ShellRunAs